구글 클라우드가 최근 발표한 ‘2024년 하반기 위협 보고서’에 따르면 서버리스 컴퓨팅이 애플리케이션 개발의 혁신적인 변화를 이끌고 있지만, 이에 따른 새로운 보안 위협도 급증하고 있다.

구글 클라우드는 이번 보고서를 통해 서버리스 환경에서 발생하는 주요 보안 문제를 진단하고, 클라우드 보안 전문가들에게 중요한 대응 전략을 제시했다.

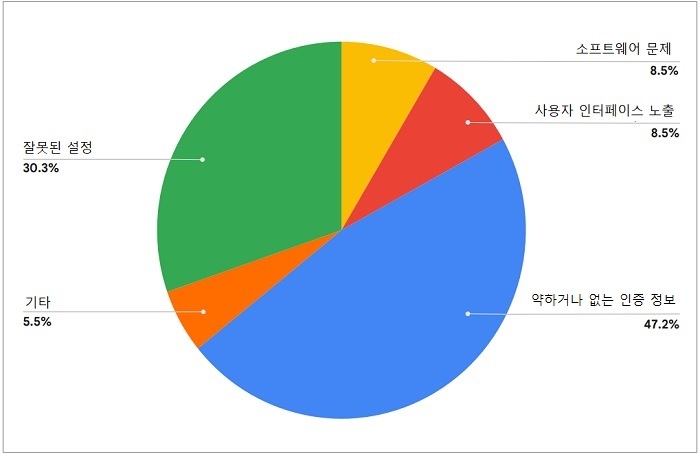

서버리스 컴퓨팅은 확장성, 운영비용 절감, 빠른 시장 진입 시간을 제공하는 등 많은 장점을 가지고 있다. 그러나 이러한 장점이 클라우드 환경의 보안 취약점으로 작용할 수 있다는 점에서 주의가 필요하다. 구글 클라우드 위협 분석팀(TAG)은 보고서에서 서버리스 환경의 보안 문제를 크게 세 가지로 나눴다.

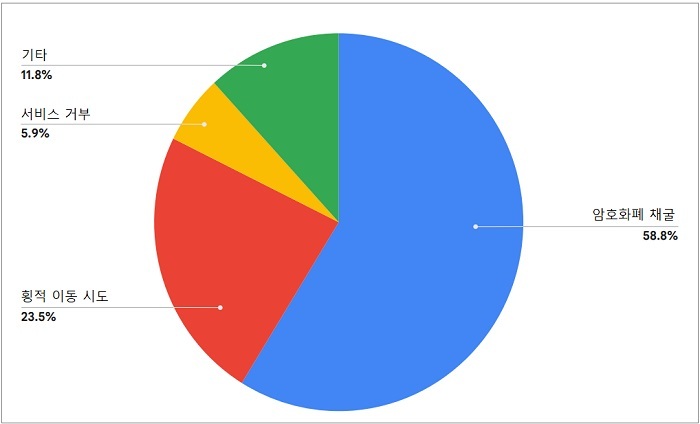

첫 번째 문제는 손상된 자격 증명이다. 약한 비밀번호를 이용해 구글 클라우드 프로젝트에 무단 접근하는 사례가 증가하고 있으며, 이는 서버리스 컴퓨팅을 이용한 암호화폐 채굴 공격으로 이어질 수 있다. 구글 클라우드는 이 문제를 해결하기 위해 다중 인증(MFA)을 도입하고, 서비스 계정키 사용을 최소화할 것을 권장하고 있다.

두 번째 문제는 설정 오류다. 구글 클라우드는 서버리스 환경에서 보안 설정의 중요성을 강조하며, 설정 오류가 위협 행위자들에게 무단 접근의 기회를 제공한다고 경고한다. 특히 서비스 계정키의 과도한 권한 설정이나 불충분한 예방 조치로 인해 발생하는 문제가 자주 발견되고 있다. 이를 방지하기 위해서는 정기적인 보안 검토와 서버리스 보안 모범 사례 준수가 필요하다.

세 번째 문제는 악성코드 배포다. 위협 행위자들은 서버리스 기술을 악용해 악성코드를 배포하며, 기존의 네트워크 방어를 우회하려고 시도하고 있다. 구글 클라우드는 API 게이트웨이와 애플리케이션 로드 밸런서를 통해 추가적인 보안 이점을 확보하고, 모든 리소스의 아웃바운드 트래픽을 제한할 것을 권장하고 있다.

구글은 이러한 문제를 해결하기 위해 여러 가지 대응 방안을 제시하고 있다. 서비스 계정 키 사용을 줄이고, MFA를 도입하여 관리 접근을 강화하며, Google Security Command Center(SCC)를 통해 의심스러운 활동을 탐지하는 것이 그 예다. 또한 서버리스 환경에서 보안 설정을 철저히 검토하고, 코드 내 비밀번호나 API 키와 같은 민감한 정보를 하드코딩하지 않는 것이 중요하다.

보고서에는 실제 사례 연구도 포함되어 있다. 2023년 중반, PINEAPPLE이라는 위협 행위자는 Google Cloud의 Cloud Run 및 Cloud Functions를 악용해 Astaroth 악성코드를 배포하려 했으나, 구글의 탐지 및 대응 조치로 인해 이 캠페인은 99% 감소했다. 구글은 이러한 위협을 실시간으로 모니터링하고, 보안 서명 업데이트 및 악성 URL 차단 등의 조치를 통해 사용자 보호에 앞장서고 있다.

서버리스 컴퓨팅의 유연성과 비용 효율성은 많은 이점을 제공하지만, 보안 측면에서의 주의도 필요하다. 구글 클라우드는 이번 보고서를 통해 클라우드 보안 전문가들이 서버리스 환경에서의 보안 위협에 효과적으로 대응할 수 있도록 다양한 가이드를 제공하고 있다.

구글 클라우드의 위협 보고서는 단순한 경고를 넘어, 클라우드 환경에서의 보안 강화를 위한 실질적인 지침을 제공한다는 점에서 큰 의미를 가진다.

헬로티 임근난 기자 |