[세 줄 요약]

·OT 시스템, 해킹 위협 증가…여전히 수동적 대응에 머물러

·카스퍼스키·포티넷, 보안 격차와 전략적 대응 필요성 지적

·OT 보안, 기술 이슈 넘어 전사 리스크 관리 과제로 부상

산업 시스템 해킹은 데이터 유출이 아니라 공장 셧다운이다

공장은 이제 더 이상 단순한 철과 기계의 공간이 아니다. 지하철 전동차, 물류 창고의 컨베이어, 정수장 펌프까지 우리 주변의 수많은 설비는 지금 대부분 디지털 시스템으로 제어되며 네트워크에 연결돼 있다. 이러한 시스템을 움직이는 것이 바로 ‘OT(운영 기술, Operational Technology)’다. 쉽게 말해, OT는 기계를 움직이는 ‘보이지 않는 뇌’이자 공장의 신경망이다.

IT가 사람의 정보를 다룬다면 OT는 현실의 기계를 다룬다고 이해할 수 있다. 가령 IT 시스템이 해킹당하면 개인정보가 유출되지만 OT가 공격받으면 기계가 멈춘다. 전력 공급이 끊기고, 공장이 멈추고, 심지어 정수장에 독극물이 투입될 수도 있다. 실제로 2021년 미국 플로리다주에서는 정수장 SCADA 시스템이 해킹되어 수산화나트륨 농도를 100배 올리는 시도가 있었다. 다행히 인명 피해는 없었지만 해당 OT 해킹은 단순한 데이터 침해를 넘어 사회 인프라를 마비시킬 수 있다는 경고 사례로 꼽힌다.

문제는 이런 OT 시스템들이 점점 더 IT와 연결되고 있다는 점이다. 스마트팩토리, 스마트시티, 스마트빌딩이라는 이름으로 운영 시스템과 인터넷이 엮이며 해킹의 문턱도 낮아지고 있다. 하지만 OT 시스템은 과거 독립적이고 폐쇄적으로 설계된 경우가 많아 보안 업데이트가 어렵고 해킹 대응도 느리다. 더군다나 대부분의 OT 장비는 수명이 길고 설계 당시에는 사이버 보안을 고려하지 않은 경우가 많다.

이러한 현실에서 OT 보안은 더 이상 선택이 아니다. 실제로 글로벌 보안 기업들은 최근 연이어 OT 보안 보고서를 발표하며 경각심을 높이고 있다. 카스퍼스키와 포티넷이 각각 발표한 보고서는 OT 환경의 위협 현실과 대응 격차, 그리고 경영 전략으로서의 보안 필요성을 구체적으로 보여준다.

OT 보안 대응, 여전히 수동적…'언제 할지 모를' 취약점 패치

카스퍼스키는 VDC Research와 함께 발간한 ‘Securing OT with Purpose-built Solutions’ 보고서에서 전 세계 산업시설 상당수가 여전히 수동적이고 비정기적인 보안 대응에 머물러 있음을 지적했다. 전체 응답 기업 중 16.7%는 연 1~2회만 취약점 대응을 하고, 7.4%는 아예 ‘필요할 때만’ 대응한다고 답했다.

이러한 불규칙한 대응은 예기치 않은 가동 중단, 생산 손실, 사이버 침해 등으로 이어질 수 있다. 특히 IT와 OT가 융합되면서 공격 표면이 넓어지고 있지만 OT 현장에서는 여전히 패치 적용을 위한 운영 중단 시간을 확보하기 어렵다는 문제가 있다. 실제로 카스퍼스키 조사에서 월 1회 이상 패치를 적용한다고 응답한 비율은 31.4%에 그쳤고, 12.4%는 연 1~2회 수준에 불과했다.

또한, OT 시스템 특성상 공급업체별로 패치 주기가 다르고 장비별로 기술적 제약이 커서 실질적인 보안 조치가 어려운 상황이다. 카스퍼스키는 이를 해결하기 위해 보안이 내재된 설계 철학인 ‘Secure-by-Design’ 개념과 알려지지 않은 위협에도 견디는 ‘Cyber Immunity’ 시스템을 강조했다.

OT 보안, 이제는 C레벨 경영진의 과제

포티넷이 발표한 ‘2025 글로벌 OT 및 사이버 보안 현황 보고서’는 OT 보안이 기술 부서의 문제를 넘어 C레벨 경영진의 전략 과제로 부상하고 있다는 점을 조명한다. 보고서에 따르면 OT 보안을 CISO나 CSO가 책임진다고 응답한 비율은 2022년 16%에서 2025년 52%로 급증했다. 전체적으로 OT 보안을 책임지는 C레벨 비중은 95%에 달했다.

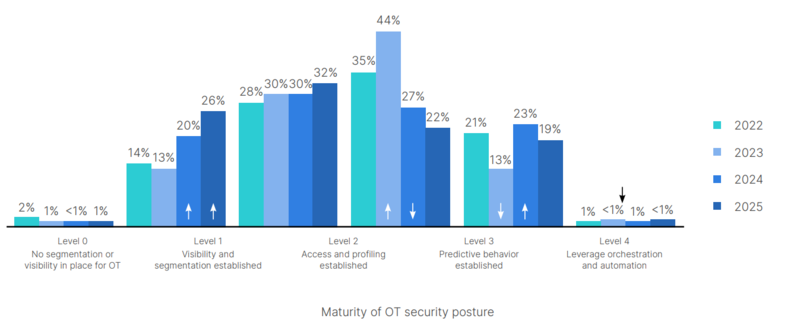

이러한 책임 구조 변화는 보안 성숙도의 격차로 이어지고 있다. 포티넷은 보안 성숙도 수준에 따라 조직의 대응 역량과 사이버 사고 영향도에 뚜렷한 차이가 나타난다고 분석했다. 특히 1단계(네트워크 가시성 확보 및 구역 분리)에 도달한 조직 비율은 20%에서 26%로 증가했으며, 접근 통제와 프로파일링 중심의 2단계 수준에 해당하는 조직이 가장 많았다. 보안 성숙도가 높은 조직일수록 피싱, APT(지능형 지속 공격), OT 악성코드 같은 위협에 효과적으로 대응하며, 사고 발생률도 낮았다.

보고서에 따르면 OT 사고로 인해 수익에 영향을 미친 운영 중단 사례는 전년 52%에서 올해 42%로 감소했다. 이와 함께 위협 인텔리전스를 적용한 조직 비율도 31%에서 49%로 증가했다.

포티넷은 보안 성숙도를 높이기 위한 전략으로 ‘OT 자산 가시성 확보’, ‘네트워크 분리 및 프로파일링’, ‘SecOps 기반의 사고 대응 체계 구축’, ‘보안 이벤트 트리아지 자동화’, ‘위협 인텔리전스 통합’을 제안했다. 한편, 포티넷 OT 플랫폼을 적용한 고객의 경우 사이버 사고 발생률이 93% 감소하고 운영 성능이 7배 향상된 것으로 나타났다.

OT 보안, 기술을 넘어 ‘운영 리스크’의 중심으로

두 보고서는 공통적으로 OT 보안의 핵심 과제를 ‘가시성’, ‘위협 탐지 능력’, ‘사전적 대응 전략’으로 요약한다. 카스퍼스키는 현장 중심 기술 대응의 중요성을, 포티넷은 조직 차원의 책임 구조와 전략적 운영 역량을 강조했다.

디지털 기반의 운영 기술이 늘어날수록 공격 경로는 다양해지고 피해 양상 또한 물리적·금전적·사회적 차원까지 확대되고 있다. 보안의 공백은 곧 설비 멈춤으로 이어지고 이는 생산성과 매출 손실, 고객 신뢰 저하로 직결된다. OT 보안은 이제 기술 부서만의 문제가 아니라 운영과 비즈니스 전체를 보호하기 위한 실질적인 대응 체계로 접근해야 한다.

헬로티 구서경 기자 |